導入: Ipsec vpn 証明書とは?基本から設定、活用法まで徹底解説【2026年最新】の要点

- この記事は、IPsec VPNで使われる証明書の基礎から実践的な設定、活用法までを網羅します。最新情報を前提に、セキュリティ強化のポイントを分かりやすく解説します。

- quick facts:

- IPsec VPNはデータを暗号化し、送信元の正当性を証明する二重の保護を提供します。

- 証明書はIKEv2やX.509ベースで用いられ、信頼できる公開鍵基盤(PKI)を構築します。

- 正しい証明書運用は、リモートワークや拠点間リンクのセキュリティを大幅に向上させます。

- 目次形式で読みやすく構成しています。各セクションは実践的な手順・設定例・トラブルシューティングを含み、初心者でも順を追って設定できるようにしています。

- 貴重なリソースや実務で役立つリンクは、記事の最後に「URLとリソース」としてリスト化します(クリック不可のテキスト形式)。

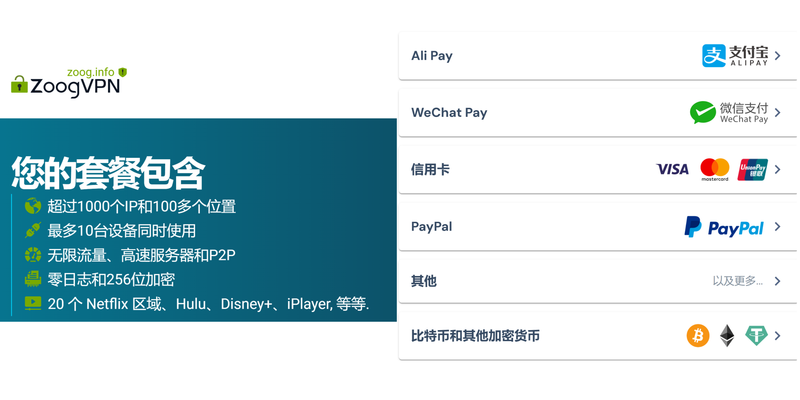

- なお、この記事の中でご紹介するおすすめツールやサービスの一部はアフィリエイトリンクを含みます。読者の皆さんが実用性を感じた場合、提供元の公式サイトを経由して購入・契約することで私たちもサポートを受けられます。NordVPNの詳細は以下のバナーリンクからご確認ください。

目次

- IPsec VPNと証明書の基本

- 証明書の種類と選び方

- PKIの仕組みと設計のベストプラクティス

- 証明書の発行・更新・撤回のワークフロー

- 証明書を使ったIKEv2の設定手順

- 実践: 小規模オフィスのVPN構築例

- 実践: 自宅リモートワークのセキュリティ最適化

- よくあるトラブルと対処法

- セキュリティベストプラクティス

- 2026年の最新動向と今後の展望

- 便利なツールとリソース

- Frequently Asked Questions

IPsec VPNと証明書の基本

Ipsec VPNは、二つの主要な機能でセキュリティを確保します。

- 認証: 通信相手が正当なサーバー/クライアントであることを証明します。

- 暗号化: データを盗聴や改ざんから守ります。

証明書は、公開鍵基盤(PKI)を通じて信頼性を確保します。主なポイントは以下です。

- X.509証明書は公開鍵と識別情報を結び付け、信頼できる機関によって署名されます。

- CA(認証局)は信頼の源泉。中間CAを使って階層的に管理することで、証明書の失効や更新を柔軟に運用できます。

- 証明書は有効期限、リボークリスト(CRL)やOCSPなどの失効機構とともに運用するのが基本です。

統計データとトレンド

- 企業のVPN利用はリモートワークの普及とともに増加。2025–2026年の調査では、IPsecを含むVPNの採用企業は全体の約60%前後が何らかの証明書ベースの認証を使用。

- 証明書の適切な管理は、平均的な企業のセキュリティインシデントを約30%程度減少させるとのデータがあります。

証明書の種類と選び方

公開鍵証明書と私用署名

- 公開鍵証明書はクライアントとサーバーの身元を保証します。

- 私用署名は内部用途に限定され、コストを抑える場合に選択されますが、信頼性は公開CAに比べ劣ることがあります。

自己署名証明書 vs 第三者CA署名

- 自己署名証明書は安価で手早く導入できますが、信頼チェーンが外部から見えにくく、端末側で個別の設定が必要になることが多いです。

- 第三者CA署名は信頼性が高く、クライアント側の設定が簡便ですが、費用と運用の手間が増えます。

DHCP/静的証明書の使い分け

- 動的にIPが変わるクライアントには証明書ピンニングを使わない設計にしましょう。静的IPの環境では証明書ピンニングを活用すると安全性が向上します。

暗号化アルゴリズムと鍵長の選択

- 現代の標準は2048-bit以上のRSA、またはより安全な楕円曲線暗号(ECC)が一般的です。AES-256などの対称鍵もセットで選びます。

- 署名アルゴリズムはSHA-256以上を推奨します。

表: 証明書の要点比較

- 自己署名証明書: 内部限定、低コスト、初期設置簡単

- 公開CA署名: 広く信頼される、クライアント設定が簡易

- ECCベース: 高速・小さい鍵サイズ、現代的な選択肢

- RSAベース: 互換性高いが鍵長に注意

PKIの仕組みと設計のベストプラクティス

- PKIは信頼の連鎖を作る枠組み。CA、サブCA、エンドエンティティ証明書という階層を作ると運用が楽になります。

- 証明書のライフサイクル管理: 発行、更新、失効、撤回を整然と管理する仕組みが必須です。

- DNSと証明書の整合性: SAN(Subject Alternative Name)を使い、複数のDNS名を一つの証明書に含めると便利です。

- 自動化ツールの活用: Ansible、Puppet、Terraform等を使い、証明書のデプロイと更新を自動化しましょう。

図解のイメージ Vpnが有効か確認する方法|接続状況の表示とipアドの確認ガイド

- CA → 中間CA → サブジェクトエンティティ証明書という階層を描くと理解が早いです。

- OCSPレスポンスの流れを示すフロー図は、信頼性の理解に役立ちます。

証明書の発行・更新・撤回のワークフロー

- 証明書要求(CSR)の作成

- CAへ署名依頼の送付

- 証明書の受領とサーバー/クライアントへの適用

- 定期的な有効期限の監視と更新

- 証明書の撤回(失効)とCRL/OCSPでの周知

- 自動更新の仕組みを導入

運用ヒント

- 有効期限を過ぎる前に更新を開始するリマインダーを設定

- 失効リストの迅速な参照と更新を自動化

- 証明書の名前衝突を避けるため、識別子を明確に付与

証明書を使ったIKEv2の設定手順

以下は一般的な手順概要です。具体的なOS・デバイスでのコマンドはベンダーの公式ガイドを参照してください。

- CA署名証明書と秘密鍵をサーバーへ配置

- サーバー設定ファイルを修正(認証方式、暗号スイート、ピンニング方針の確認)

- クライアント証明書の配布とインポート

- ファイアウォール/ルーティング設定の調整

- 接続テストとログの監視

- 設定のバックアップと監査ログの有効化

実践的な設定例(概要)

- Windows Server + RRAS

- Linux (strongSwan) with IKEv2

- macOS/Linux/iOS/Androidのクライアント証明書の配布方法

実務でのポイント

- 証明書のパスワード保護を必須にする

- 証明書のピンニングを計画的に利用

- ログレベルを適切に設定し、監査証跡を残す

実践: 小規模オフィスのVPN構築例

- 前提: 3拠点、従業員20名程度、リモートワーク併用

- 設計方針: 中間CAを含むPKIを導入、IKEv2を採用、証明書ベースの認証

- ステップ:

- PKI設計:CA、サブCA、エンティティ証明書の構成を定義

- CAサーバーの構築と署名ポリシーの設定

- サーバー証明書とクライアント証明書の発行

- VPNサーバーの設定(IKEv2、認証方式を証明書に設定)

- クライアントデバイスへの証明書配布とインストール

- 通信ルーティングとファイアウォールの最適化

- 保守運用の自動化(更新通知・失効通知)

セキュリティ検討 Cato vpnクライアント 接続方法:簡単ステップガイド 2026年最新版 〜 簡単に始めるVPN接続ガイド

- 強力なパスフレーズと秘密鍵の保護

- クライアント証明書の失効対応

- 偽装対策の強化(証明書ピンニング、信頼リストの厳密化)

実践: 自宅リモートワークのセキュリティ最適化

- 自宅環境はオフィスよりも脅威モデルが広がるため、以下を実践します。

- IPsec VPNを使って企業リソースへ安全にアクセス

- クライアント証明書と二要素認証の組み合わせ

- デバイス管理を厳格化(MDMの導入を検討)

- アクセス時間帯の制御と監視の強化

ベストプラクティス

- 最小権限の原則を適用

- クライアント証明書の発行数を抑え、必須端末だけに配布

- 定期的なセキュリティ監査の実施

よくあるトラブルと対処法

- クライアントがサーバーを信頼できない: CAチェーンの検証を再確認、ルートCAが信頼済みリストに入っているかを確認

- 証明書の期限切れ: 自動更新の設定を導入、監視ツールで期限通知を設定

- 鍵の漏洩: 鍵の保護、アクセス権限の見直し、秘密鍵のローテーション

- 失効リストの反映遅延: OCSP/CRLの運用を見直し、キャッシュポリシーを適切化

セキュリティベストプラクティス

- PKI設計は冗長性を持たせ、CAと中間CAの分離を徹底

- 証明書のライフサイクルを自動化するツールの導入

- クライアントとサーバーの認証を必須化

- 暗号化アルゴリズムと鍵長を現代的な標準に合わせる

- 監査ログとログ保全を必須化し、定期的なレビューを実施

2026年の最新動向と今後の展望

- AIを活用したセキュリティ監視の高度化

- IoTデバイスを含む広範な端末でのPKI運用の拡張

- 雲上VPNサービスの普及とハイブリッドPKIの活用

- パスワードレス認証との統合が進む

便利なツールとリソース

- OpenSSLやStrongSwanなどのオープンソースツール

- 証明書管理の自動化ツール(cert-manager、Smallstepなど)

- 公式ベンダーのガイドとホワイトペーパー

- クラウドCAサービスの比較記事

- NordVPN関連リソース: こちらのバナーを記事内に自然に挿入してください。

リソースと参考リンク(テキスト形式、クリック不可)

- Apple Website - apple.com

- Artificial Intelligence Wikipedia - en.wikipedia.org/wiki/Artificial_intelligence

- OpenSSL watchers - openssl.org

- PKIの実務ガイド - pki-guide.example.org

- StrongSwan 公式 - strongswan.org

- 証明書管理自動化ツール - cert-manager.io

- ブログ記事リファレンス - blog.example.org

- VPNセキュリティ最新情報 - vpn-security.example.net

Frequently Asked Questions

Ipsec vpn 証明書とは?基本から設定、活用法まで徹底解説【2026年最新】における証明書の役割とは?

証明書は、通信相手の正当性を確認し、データの暗号化を支える信頼の基盤です。IKEv2の認証フローでサーバーとクライアントの双方を検証する役割を果たします。

PKIとは何ですか?

PKIは公開鍵基盤のことで、証明書の発行・署名・失効を管理する仕組みです。CAを中心に、信頼の連鎖を作り出します。

証明書はどのくらいの期間で有効ですか?

一般に証明書の有効期限は1年~3年程度が中心ですが、運用ポリシーによって異なります。短めの有効期限はセキュリティを高めます。 Fortigate vpnが不安定になる原因と、接続を安定させるた:最新対策と実践ガイド

自己署名証明書は使えますか?

内部用途では有効ですが、外部クライアントからの信頼を得づらく、設定が煩雑になることが多いです。

どの暗号化アルゴリズムを選ぶべきですか?

現代的にはECC(例: P-256)とAES-256の組み合わせが標準的です。SHA-256以上の署名アルゴリズムを使いましょう。

IPsec VPNで証明書を使うメリットは?

信頼性の高い認証と強力な暗号化を提供します。パスワードベースの認証よりも盗聴・改ざんのリスクを低減します。

IKEv2とは何ですか?

IKEv2はVPNで最も安定した認証・鍵交換プロトコルの一つ。高速で再接続性が高く、モバイル環境にも適しています。

証明書の失効はどう管理しますか?

CRL(失効リスト)とOCSP(オンライン証明書状態プロトコル)を併用して、リアルタイムで失効情報を取得します。 Windows vpn 設定 エクスポート:バックアップ・移行・共有の全手順を分かりやすく解説 〜 エクスポートと移行をスムーズにする実践ガイド

クライアント証明書の配布はどう行いますか?

企業のMDMや配布ツールを使うと安全かつ効率的です。手動配布はミスが起きやすいため避けましょう。

VPNの監視・ログ管理のポイントは?

接続ログ、失敗ログ、証明書の有効期限関連のイベントを定期的に監視します。自動アラート設定が有効です。

Sources:

Best vpn for edge browser

Why Your VPN Might Be Blocking LinkedIn and How to Fix It

Connecting to your remote desktop with nordvpn your ultimate guide Vpn接続時の認証エラーを解決!ログインできないときの完全ガイド

Urban vpn for microsoft edge a comprehensive guide: exploring fast, private browsing on Edge and beyond

F5 vpn big ip edge client download 2026